یک فرد عاشق دنیای شبکه، برنامه نویسی و امنیت سایبری

من یک مهندس IT هستم که عاشق برنامه نویسی، شبکه و امنیت سایبری هستم. در این وبلاگ سعی میکنم اطلاعات و اخبار جالب را با شما به اشتراک بزارمیک فرد عاشق دنیای شبکه، برنامه نویسی و امنیت سایبری

من یک مهندس IT هستم که عاشق برنامه نویسی، شبکه و امنیت سایبری هستم. در این وبلاگ سعی میکنم اطلاعات و اخبار جالب را با شما به اشتراک بزارم9 ابزار عالی کالی لینوکس برای هک و تست نفوذ در سال 2019

توزیع های مبتنی بر لینوکس، سیستم های مورد نظر برای اخلال در اخلاق هستند. به طور خاص، سیستم عامل های منبع باز مانند Kali Linux Tools و Parrot در میان محققان امنیتی بسیار محبوب هستند. آنها با یک لیست طولانی از ابزارهای هک با رابط های ترمینال و رابط کاربری GUI آمده اند.

در این مقاله، بهترین ابزار لینوکس کالی برای 2019 را که می توانم در سیستم عامل لینوکس استفاده کنم فهرست کنم که این ابزارها در دوره تست نفوذ PWK آموزش داده می شود. من ابزار محبوب ترین برای هر دسته از ابزارهای امنیتی را انتخاب کرده ام و برجسته های اصلی خود را شرح داده ام. بیا یک نگاهی بیندازیم:

ابزارهای لینوکس Kali برای تست قلم در سال 2019

1. Wireshark

رده: جمع آوری اطلاعات

اگر من می گویم که Wireshark یکی از پروتکل های مورد استفاده در مورد پروتکل شبکه است، من اشتباه نخواهم کرد. این ابزار رایگان هک کردن کالی لینوکس با استفاده از ویجت Qt برای رابط کاربری آن است. با استفاده از این ابزار، میتوانید با پشتیبانی از صدها پروتکل، در مورد شبکه در شبکهتان، دقیقتر نگاه کنید. همچنین ضبط زنده و تجزیه و تحلیل آنلاین را به ارمغان می آورد. فایل های گرفته شده با استفاده از gzip فشرده می شوند و می توانند به راحتی فشرده شده یا به صورت فرمت هایی مانند CSV، XML، PostScript یا متن ساده صادر شوند. برای دوستداران سخت گیر ابزار مبتنی بر ترمینال، یک نسخه غیر GUI به نام TShark نیز وجود دارد. با استفاده از این ابزار، هکر اخلاقی می تواند ترافیک زنده را بخواند یا بسته هایی که قبلا گرفته شده اند را تجزیه و تحلیل کند. چه چیزی باعث می شود Wireshark مفید باشد در دسترس بودن پلت فرم پلت فرم برای لینوکس، macOS، Solaris، BSD و غیره

2. Nmap

رده: تجزیه و تحلیل آسیب پذیری

همانند Wireshark، Nmap همچنین یک اسکنر شبکه منبع آزاد و آزاد است که می توانید از آن در هک کردن کالی لینوکس خود استفاده کنید. همانطور که در رده تجزیه و تحلیل آسیب پذیری قرار می گیرد، یک محقق امنیتی می تواند از Nmap برای انجام وظایف مختلف مانند شناسایی میزبان در شبکه، فهرست لیست های پورت های باز، فهرست مشخصات سخت افزاری و سیستم عامل در دستگاه های شبکه، و غیره استفاده کند. ویژگی های این ابزار هک مدولار برای Kali با کمک اسکریپت ها. این ابزار متقابل پلتفرم نیز برای ویندوز، BSD و macOS در دسترس است، با این حال، لینوکس پلتفرم محبوب تر از آن است.

3. Aircrack-ng

رده: حملات بی سیم

هنگامی که به ابزارهای هک کردن Wi-Fi برای لینوکس کالی یا سایر توزیعها به طور کلی می آید، Aircrack-ng مجموعه کامل نرم افزار شبکه است که به عنوان یک ابزار آشکارساز، sniffer، cracker و تجزیه و تحلیل عمل می کند.

همه شما نیاز به یک دستگاه با یک کنترل کننده شبکه است که می تواند ترافیک 802.11a، 802.11b و 802.11g در حالت نظارت خام را خراب کند. این مجموعه شامل تن ابزارهای پایه است که می توانید با دستورات ساده اجرا کنید. به غیر از اینکه از قبل نصب شده در distros مانند Parrot و Kali، آن نیز برای ویندوز، macOS، BSD و توزیع های لینوکس در دسترس است.

4. نیکو

رده: برنامه های کاربردی وب

با رفتن به ابزار بعدی لینوکس کالی، نیکو یک اسکنر آسیبپذیری است که یک هکر اخلاق میتواند از امنیت سرورهای وب استفاده کند، با تشخیص فایلها، برنامهها، پیکربندیها و غیره ناامن، ساخته شده در LibWhisker2 که یک کتابخانه پرل است، نیکوتا نام از فیلم "روزی است که زمین هنوز ایستاده است" گرفته شده است. از ویژگی های مفید مانند پروکسی، SSL، رمزگذاری حمله، احراز هویت میزبان و غیره استفاده می شود. این ابزار برای لینوکس کالی همچنین متقارن است. شما می توانید آن را در تقریبا تمام توزیع های لینوکس، ویندوز 10، macOS، BSD و غیره اجرا کنید.

5. FunkLoad

رده: تست استرس

به عنوان نام آن نشان می دهد، FunkLoad به عنوان تست کننده بار در لیست ابزار Kali ما لینوکس. FunkLoad با استفاده از اسکریپت های Python با استفاده از چارچوب PyUnit، یک مرورگر وب تک رشته ای را تقلید می کند و برنامه های دنیای واقعی را مدیریت می کند. انواع آزمون هایی که می توانید با استفاده از این نرم افزار انجام دهید عبارتند از تست رگرسیون، تست عملکرد، آزمایش بار، آزمون استرس و غیره. شما همچنین می توانید گزینه ای برای ایجاد گزارش های متفاوتی برای مقایسه دو گزارش اسناد به منظور ارائه نمای کلی تغییر بار. شما می توانید آن را در تمام توزیع های لینوکس نصب کنید و عملیات های مختلف را از خط فرمان اجرا کنید.

6. فله-استخراج

رده: ابزارهای قانونی

برنامه هک کردن بوکمارک در بین هکرهای اخلاقی محبوب است برای تخصیص اطلاعاتی مانند آدرس های وب، جزئیات کارت اعتباری، آدرس ایمیل و ... برای انواع فایل های دیجیتال. با استفاده از این ابزار، می توان لیستی از کلمات موجود در درون داده ها را ایجاد کرد که بعدا می تواند با استفاده از ابزارهای دیگر هک کردن لینوکس، خرابی رمز عبور مورد استفاده قرار گیرد. هنگامی که Bulk-Extractor فایل ها را پردازش می کند، نتایج را در فایل های ویژگی ذخیره می کند که به راحتی قابل تجزیه و قابل بازرسی هستند. همچنین با یک رابط GUI همراه است که به راحتی می توانید فایل های حاصل را مرور کنید. کاربران می توانند Bulk-Extractor را بر روی سیستم عامل های مبتنی بر لینوکس و همچنین ویندوز نصب کنند.

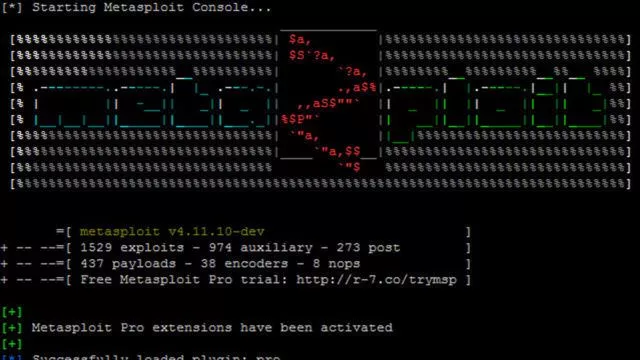

7. چارچوب Metasploit

رده: ابزار بهره برداری

چارچوب Metaploit نیازی به مقدمه ای ندارد زیرا آن را پلت فرم آزمون تست نفوذ در جهان است. این به شما اجازه می دهد تا نقاط ضعف مختلف را نقطه، اعتبار، و بهره برداری کنید. این نیز به عنوان پایه ای برای بسیاری از چارچوب هک تجاری اخلاقی استفاده می شود. به عنوان یک چارچوب منبع باز، جامعه منبع باز، افزودن ماژول های جدیدتر را ادامه می دهد و Rapid7 همچنین به اضافه کردن ویژگی های جدید خود ادامه می دهد. چه چیزی باعث جالب تر این واقعیت است که به روز رسانی های جدید این ابزار هر روز تحت فشار قرار می گیرد. شما می توانید Metasploit را در لینوکس، ویندوز، macOS و BSD نصب کنید.

8. Ophrack

رده: حملات رمز عبور

Ophrack یکی از معروف ترین ابزار رمز گشایی رمز عبور برای اهداف هک اخلاقی است. ابزار آسان برای استفاده با یک رابط کاربری ساده گرافیکی، این ابزار رایگان و متن باز برای ترفند گذرواژه ها در عرض چند دقیقه ترجیح داده می شود. Ophcrack نیز برای یکی از بهترین پیاده سازی جداول رنگین کمان برای ترک خوردن شناخته شده است. به عنوان یک ابزار کراس پلت فرم، شما می توانید آن را در لینوکس و ویندوز با سهولت استفاده کنید. این همچنین به صورت یک سی دی لینوکس زنده بر اساس توزیع SliTax برای خراب شدن گذرواژه های یک دستگاه ویندوز عرضه می شود.

9. DBD

رده: حفظ دسترسی

اگر شما هک اخلاقی هستید، باید از ابزار Netcat برای شبکه های کامپیوتری استفاده کنید. از سوی دیگر، Dbd یک نرم افزار لینوکس Kali است که یک کلون Netcat بهبود یافته است؛ آن ارائه می دهد رمزگذاری قوی و به شما اجازه می دهد تا انجام کار خود را با آرامش ذهن. ویژگی های برجسته این ابزار منبع باز AES-CBC-128 + HMAC-SHA1 رمزگذاری، اتصال مجدد پیوسته با رله، گزینه انتخاب پورت و غیره است. توجه داشته باشید که این ابزار منبع باز تنها از ارتباطات TCP / IP پشتیبانی می کند.

آیا کمبود نیروی متخصص سایبرسکوریتی داریم؟

تحقیقات جدید نشان میدهد که همه چیز برای پر کردن تقاضا برای مهارتهای cybersecurity بهبود نیافته است. پیامدها بسیار گسترده هستند.

من برای هفت سال است که در مورد کمبود مهارتهای cybersecurity صحبت کردهام و این موضوع به "لیتل Little" این موضوع تبدیل شدهاست. در حال حاضر همه ما در مورد تعداد فرصتهای شغلی در آنجا مطالعه کردهایم، اما تاثیر کمبود مهارتها در متخصصان cybersecurity که استخدام شدهاند چیست؟

این یکی از زمینههای تمرکز سال سوم ESG / ISSA سالانه با عنوان "زندگی و مجله متخصصان Cybersecurity" است. (توجه: من کارمند ESG هستم)تا این پرسش را ارزیابی کنیم، از ۲۶۷ cybersecurity و اعضای ISSA پرسیده شد که آیا کمبود مهارتهای cybersecurity تاثیری بر سازمانی که در آن کار میکنند دارد. نزدیک به سه چهارم (۷۴ درصد)از پاسخ دهندگان میگویند که کمبود مهارتهای cybersecurity بر سازمانهای آنها "به طور قابلتوجهی" یا "تا حدی" تاثیر گذاشتهاست.

این درصد از سال گذشته افزایشیافته است. در سال گذشته، ۷۰ درصد پاسخ دهندگان گفتند که کمبود مهارتهای cybersecurity بر سازمان آنها تاثیر گذاشتهاست، در حالی که دو سال پیش، ۶۹ درصد بود.

آیا این نشان میدهد که کمبود مهارتهای cybersecurity بدتر میشود؟ به سختی می توان گفت (براساس ESG / ISSA)به تنهایی)به دلیل تغییر استخر تحقیقاتی تحقیق و حاشیه خطا برای اندازه نمونه، دشوار است. با این حال، چیزی که کاملا واضح است این است که هیچ مدرکی وجود ندارد که نشان دهد کمبود مهارتهای cybersecurity در حال پیشرفت است.

کمبود مهارتهای cybersecurity

مشکلات ناشی از کمبود مهارتها چیست؟ ما این سوال را به ۷۴ درصد پاسخ دهندگان پرسیدیم که سازمانهای آنها تاثیر آن را احساس کردهاند. نتیجه این است:

۶۶ درصد پاسخ دهندگان ادعا میکنند که کمبود مهارتهای cybersecurity منجر به افزایش حجم کار در کارکنان موجود شدهاست. از آنجا که سازمانها به اندازه کافی افراد کافی ندارند، بیشتر بر روی آنهایی که دارند کار میکنند. این منجر به خطای انسانی، misalignment کارها به مهارتها، و تحلیل رفتگی کارمندان میشود.

۴۷ درصد پاسخ دهندگان ادعا میکنند که کمبود مهارتهای cybersecurity منجر به ناتوانی در یادگیری کامل یا استفاده از برخی از فنآوریهای امنیتی به پتانسیل کامل آنها شدهاست. بگذار این یکی داخل شود. سازمانها ابزارهای امنیتی گرانقیمت میخرند، اما به آنها اجازه میدهند پژمرده شوند چون آنها زمان یا منابع لازم برای استفاده از آنها را ندارند. همم، فکر میکنم اگر Marsh & McLennan قبل از توسعه یک سیستم درجهبندی برای محصولات cybersecurity، این حقیقت را مد نظر داشته باشد. به to توجه داشته باشید: کیفیت محصول اهمیتی ندارد اگر کسی نداند که چگونه به درستی از آن استفاده کند.

۴۱ درصد پاسخ دهندگان ادعا میکنند که کمبود مهارتهای cybersecurity منجر به استخدام و آموزش کارکنان جدید به جای استخدام متخصصان باتجربه و باتجربه شدهاست. این وضعیت واقعیت جدید است، بنابراین سازمانها باید به آن عادت کنند. در حقیقت، CISOs هوشمند با دانشگاههای محلی کار خواهند کرد، برنامههای آموزشی و چرخش شغلی ایجاد میکنند، mentorships را برپا میکنند و مراکز برتری برای توسعه شغلی cybersecurity میشوند.

۴۰ % از پاسخگویان ادعا میکنند که کمبود مهارتهای cybersecurity منجر به زمان محدودی برای کار با واحدهای کسبوکار برای تراز کردن cybersecurity با فرآیندهای کسبوکار شدهاست. به این یکی فکر کن. سازمانها در حال گسترش استفاده از فنآوری به عنوان بخشی از ماموریت تجاری خود هستند، با این حال کارکنان cybersecurity زمان کافی برای کار با کسبوکار برای کاهش ریسک یا حفاظت از فرآیندهای تجارت ندارند. گاو مقدس، این باید یک آمار هشدار دهنده برای هر مدیر عامل باشد.

شایانذکر است که کمبود مهارتهای cybersecurity در مورد مهارت است و نه تنها فرصتهای شغلی. بنابراین بسیاری از سازمانها فاقد مهارتهای پیشرفته در حوزههایی مانند امنیت ابر، اطلاعات تهدید، تحقیقات امنیتی و پزشکی قانونی و غیره هستند.

رئیسجمهور ترامپ به تازگی یک دستور اجرایی با هدف پر کردن شکاف مهارتهای cybersecurity صادر کردهاست. آیا این باعث فرو رفتگی در کمبود مهارتها میشود؟ نه. هر کاری بهتر از هیچ کدام است، اما نظم اجرایی خیلی کم و خیلی دیر است.

از آنجا که زندگی ما در حال حاضر توسط بیتها و بایتهای کنترل میشود، کمبود مهارتها یک تهدید بالقوه برای همه ماست. زمان زیادی است که با یک حس فوریت واقعی این مساله را مورد توجه قرار دهیم.

توجه: گزارش ESG / ISSA رایگان در دسترس است. دادههای ارایهشده در این گزارش باید برای متخصصان IT و IT، مدیران کسبوکار و قانونگذاران مفید باشند.

هکرها یک تن اطلاعات از یک کمپانی فناوری اطلاعات دزدیدند!

هکرها از یک شرکت بزرگ فناوری اطلاعات آلمان با اطلاعات سرقت رفته در برخی از بزرگترین شرکت های دنیا، گزارش مادربرد را تهدید می کنند.

هکرها یک وبسایت ایجاد کردند که در آن ادعا کرد که "از اطلاعات 516 گیگابایتی اطلاعات مالی و خصوصی در مورد همه مشتریان" از ارائه دهنده خدمات فناوری اطلاعات Citycomp به سرقت رفته است. این شرکت مدعی است که برخی از مشتریان قابل توجه در کتابهایش، از جمله اوراکل، ایرباس، هوگو بای، پورشه و فولکس واگن هستند.

مایکل بارچ، مدیر اجرایی شرکت امنیتی Cyber Security دورتور که Citycomp اعلام کرد مجاز به صحبت در مورد حمله بود، به مادربورد اطمینان داد که این هک اتفاق افتاده است.

بارتس گفت: "Citycomp هک شده و تهدید شده است و حمله ادامه دارد." "ما باید مراقب باشیم زیرا کل پرونده تحت تحقیقات پلیس است و مهاجم سعی دارد تمام ترفندها را انجام دهد."

بارچچ افزود که تمام مشتریان آسیب دیده از این حمله اطلاع داده شده است و این شرکت در تلاش برای اخاذی مهاجمان نیست.

او گفت: "ما به مطالبات اخاذی رضایت دادیم و تحلیلگران ما در حال انجام تجزیه و تحلیل جامع فنی و قانونی در مورد حمله هستند. مشخص نیست چطور هکرها خواستار آن هستند.

طبق گزارش وب سایت، این پرونده ها به طور عمومی در روز 31 آوریل منتشر می شوند اما همانطور که Joseph Cox مادربرد می گوید، 31 آوریل وجود ندارد.

ککس اشاره کرد که اطلاعات دزدیده شده در دسترس نیست و کلیک بر روی فایل ها پیام های "403 ممنوع" را به دست آورد. با این حال، او توانست لیستی از فایل ها و اسامی آنها را ببیند که بسیاری از آنها نشان می دهد که فایل ها حاوی صفحات گسترده مرتبط با امور مالی هستند.

وقتی شرکت Business Insider با آن ارتباط برقرار کرد، Citycomp برای دیدگاه بلافاصله در دسترس نبود.

سر رفتن حوصله یک هکر باعث هک ناسا شد