یک فرد عاشق دنیای شبکه، برنامه نویسی و امنیت سایبری

من یک مهندس IT هستم که عاشق برنامه نویسی، شبکه و امنیت سایبری هستم. در این وبلاگ سعی میکنم اطلاعات و اخبار جالب را با شما به اشتراک بزارمیک فرد عاشق دنیای شبکه، برنامه نویسی و امنیت سایبری

من یک مهندس IT هستم که عاشق برنامه نویسی، شبکه و امنیت سایبری هستم. در این وبلاگ سعی میکنم اطلاعات و اخبار جالب را با شما به اشتراک بزارمگیت هاب هک شد! کدهای ابونتو ایمن ماندند

حساب GitHub از Canonical Ltd.، شرکت پشت توزیع لینوکس اوبونتو، روز شنبه، 6 ژوئیه، هک شد.

"ما می توانیم تأیید کنیم که در تاریخ 2019-07-06 یک حساب کانونیکال متعلق به GitHub وجود دارد که اعتبار آنها به خطر افتاده است و برای ایجاد مخازن و مسائل در میان فعالیت های دیگر استفاده می شود،" تیم امنیتی اوبونتو در یک بیانیه گفت.

"کانونیکون حساب کاربری آسیب دیده از سازمان کانونیکول در GitHub را حذف کرده است و هنوز تحقیق در مورد میزان نقض شده است، اما هیچ اشاره ای به این نکته نیست که کد منبع یا PII تحت تاثیر قرار گرفته است."

علاوه بر این، زیرساخت Launchpad که در آن توزیع اوبونتو ساخته شده و نگهداری شده است از GitHub قطع شده است و همچنین هیچ نشانه ای از آن وجود ندارد. "

تیم امنیت اوبونتو اعلام کرد که پس از اتمام تحقیقات خود در مورد این حادثه، پس از انجام یک حسابرسی و انجام هر گونه اصلاحات دیگر نیاز خواهد داشت تا یک بار دیگر به روز رسانی عمومی منتشر شود.

بر اساس یک آینه از حساب هک شده کاننیکال GitHub، هکر 11 مخزن جدید GitHub را در حساب رسمی Canonical ایجاد کرد. مخازن خالی بود.

دو روز قبل از این حادثه، کمپانی Bad Packets، امنیت سایبری، اسکنهای اینترنتی را برای فایلهای پیکربندی Git شناسایی کرد. چنین پرونده ها اغلب می توانند برای حساب های Git، مانند موارد استفاده شده برای مدیریت کد در GitHub.com، حاوی مدارک باشند.

این حادثه امنیتی کانونیکس آخر هفته اولین شرکتی نیست که از طریق آن شرکت می کند.

انجمن های رسمی اوبونتو در سه مورد مختلف - در ماه ژوئیه 2013، در ژوئیه 2016 و دسامبر 2016 هک شده اند. هکرها اطلاعات مربوط به 1.82 میلیون کاربر را در واقعه جولای 2013، اطلاعات دو میلیون کاربر در ماه ژوئیه 2016، و این انجمن فقط در حادثه سوم فریب خورد.

بسته ی اوبونتو مخرب حاوی معدنچی cryptocurrency نیز در ماه مه 2018 در فروشگاه رسمی اوبونتو یافت شد.

اما همه این حوادث امنیتی اوبونتو نسبت به آنچه که در ماه فوریه سال 2016 اتفاق افتاد، خطرات امنیتی اوبونتو را نادیده گرفت، زمانی که هکرها این سایت را شکست دادند و کد اصلی سیستم عامل را با یک درپرونده از بین بردند. اتفاق مشابهی در مورد توزیع لینوکس Gentoo در ماه ژوئن 2018 اتفاق افتاد که هکرها دسترسی به بازپخش GitHub را به دست آوردند و برخی از بارگذاریهای GitHub را با نسخه سیستم عامل حاوی Backdoor مسموم کردند.

در حال حاضر این حادثه آخر هفته به نظر می رسد خوش خیم است. اگر هکر کد مخرب را به پروژه های کانونیکال اضافه کرده است، پس از ایجاد مخازن جدید در حساب کانتونی GitHub، خود را به خود جلب نکرده است.

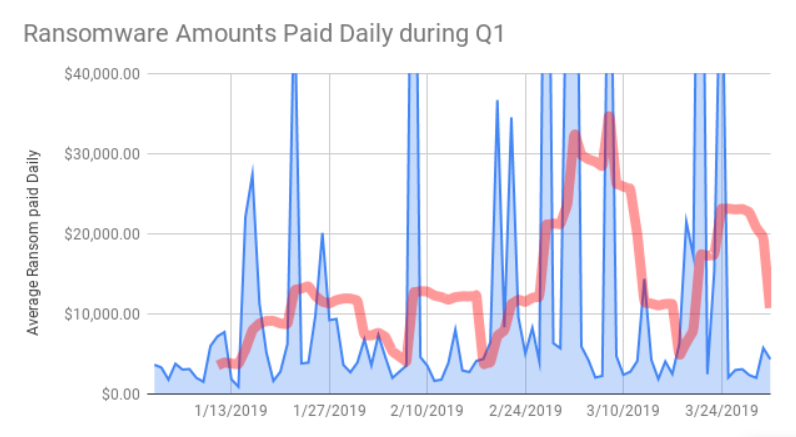

RANSOMWARE مقصر اصلی است اما بیتکوین مورد سرزنش قرار می گیرد!